Signal: Kein 'Hack', sondern Phishing-Lehrstück

Schlagzeilen über einen vermeintlichen „Hack“ des Messengers Signal sorgten für Aufsehen. Tatsächlich handelte es sich nicht um einen technischen Angriff auf Signal, sondern um eine klassische Phishing-Kampagne, die gezielt politische Funktionsträger ins Visier nahm. Der Vorfall zeigt, wie Angreifer mit einfachen Mitteln und psychologischer Raffinesse erhebliche Reichweite erzielen können – und welche Schutzmaßnahmen jeder Nutzer sofort ergreifen sollte.

Worum geht es beim Signal-Vorfall?

In den vergangenen Tagen dominierten Schlagzeilen über einen vermeintlichen „Hack“ des Messengers Signal die deutsche Medienlandschaft. Hochrangige Politiker, Beamte und sogar ein ehemaliger Vize-Chef des Bundesnachrichtendienstes (BND) gerieten ins Visier einer Gruppe von Cyberkriminellen.

Was in der Medienlandschaft zur erfolgreichen Hacking-Attacke hochstilisiert wurde, war jedoch alles andere als das Werk hochspezialisierter Angreifer und komplexer Algorithmen. Der Vorfall war eine technisch unspektakuläre, jedoch psychologisch ausgefeilte und öffentlichkeitswirksame Phishing-Attacke. Sie nutzte eine fundamentale Schwachstelle aus: Die Ahnungslosigkeit der Menschen am anderen Ende der Leitung. Das allein wäre bereits vermeidbar gewesen. Doch dieser Vorfall deckt noch weitaus größere Probleme auf.

Was war geschehen?

Die Angriffe folgten einem präzisen Muster. Betroffene – darunter Abgeordnete, die Bundestagspräsidentin und Sicherheitsexperten – erhielten Nachrichten von einem vermeintlichen Support-Mitarbeiter, einem Bekannten oder Kollegen über den Instant Messenger Signal. In diesen Nachrichten wurden sie aufgefordert, einen per SMS erhaltenen Code zu übermitteln. Das Ziel der Angreifer war es, die Signal-Konten der Opfer auf eigenen Geräten zu übernehmen.

Besonders prominent ist der Fall eines ehemaligen BND-Vizechefs, der laut Medienberichten auf den Trick hereinfiel. Die Täter agierten unter dem Deckmantel einer technischen Überprüfung oder gaben vor, ein Problem mit dem Kontaktverzeichnis lösen zu wollen. Sobald ein Opfer den Registrierungscode preisgab, verlor es den Zugriff auf das eigene Konto, während die Angreifer im Namen des Opfers weitere Kontakte anschrieben. Eine klassische Kettenreaktion.

Pikant ist: Schon am 06. Februar warnten sowohl der Verfassungsschutz als auch das BSI explizit vor dieser Masche, da sie gezielt darauf ausgelegt war, die vertrauenswürdige Kommunikation innerhalb politischer Institutionen zu infiltrieren.

Kein Hack, sondern Phishing: die technische Differenzierung

Es ist wichtig zu verstehen, warum die in vielen Medien genutzte Bezeichnung „Hack“ technisch irreführend ist. Signal gilt aufgrund seiner Ende-zu-Ende-Verschlüsselung und des quelloffenen Protokolls nach wie vor als einer der sichersten Messenger weltweit. Bei den aktuellen Vorfällen wurde keine Sicherheitslücke in der Verschlüsselung oder im Code von Signal ausgenutzt. Es gab kein Eindringen in die Server-Infrastruktur und die App selbst war ebenfalls nicht manipuliert.

Stattdessen handelte es sich um Social Engineering in Form von Phishing. Der Begriff lehnt sich an das englische „fishing“ an – in der für die Hackerszene typischen Schreibweise mit „ph“. Beim Phishing angeln Täter nach Zugangsdaten oder Autorisierungscodes.

Der technische Vorgang war äußerst simpel: Die Angreifer gaben die Telefonnummer des Opfers in eine neue Signal-Installation ein. Signal sendet daraufhin eine SMS mit einem Verifizierungscode an diese Nummer.

Nun mussten die Angreifer nur noch vorgeben, der Code sei versehentlich an die Opfer geschickt worden oder werde für eine Bestätigung benötigt. Viele der „Empfänger“ leiteten den Code an die Täter weiter. Mit diesem Code ist die Übernahme des Kontos formal legitimiert: Aus Sicht des Systems handelt es sich um eine reguläre Neuanmeldung. Das Opfer wird in diesem Moment automatisch von Signal abgemeldet – ein Detail, das bei genauem Hinsehen sofort hätte stutzig machen müssen.

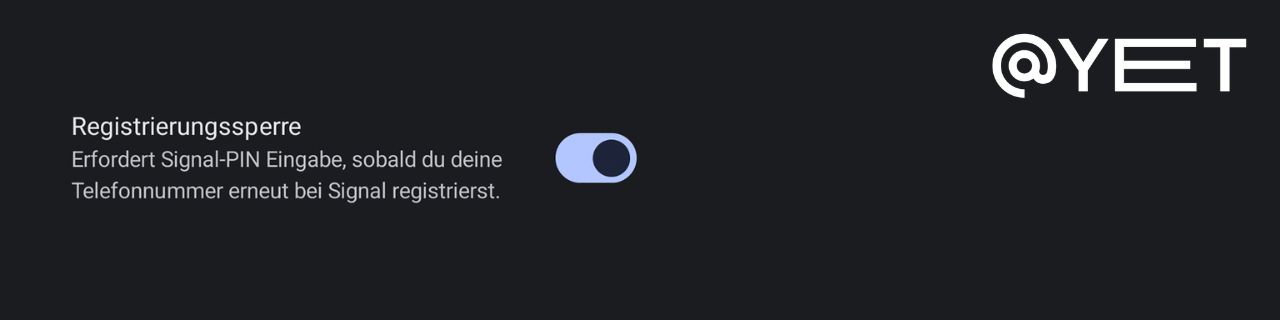

Die Rolle der Registrierungssperre

Dass die Angreifer so erfolgreich sein konnten, lag an einer oft deaktivierten Sicherheitsfunktion: der Registrierungssperre. Ohne diese Sperre reicht der SMS-Code aus, um ein Konto auf einem neuen Gerät zu aktivieren. Mit aktiver Registrierungssperre verlangt Signal zusätzlich eine PIN, die nur der Nutzer kennt. Die Angreifer setzten darauf, dass Nutzer in Stresssituationen oder bei vermeintlich vertrauenswürdigen Anfragen diese zweite Hürde nicht aktiviert hatten – oder die PIN ebenfalls preisgaben.

Die Registrierungssperre ist also als zusätzliche Sicherheitsfunktion zu verstehen. Sie erhöht die Hürde erheblich, bietet jedoch keine absolute Garantie.

So aktivieren Sie die Registrierungssperre

Bevor die Registrierungssperre aktiviert werden kann, muss eine Signal-PIN existieren. Diese richten Sie wie folgt ein:

- Öffnen Sie die Signal-App und tippen Sie oben rechts auf das Menü (drei Punkte).

- Wählen Sie Einstellungen → Konto → Signal-PIN ändern.

- Vergeben Sie eine möglichst sichere PIN. Empfehlenswert ist eine alphanumerische PIN statt einer rein vierstelligen Zahlenkombination. Sie ist deutlich schwerer zu erraten.

Nun können Sie die Registrierungssperre aktivieren.

- Tippen Sie in der App erneut auf das Menü (drei Punkte) oben rechts.

- Rufen Sie Einstellungen → Konto auf.

- Im Bereich „Konto“ finden Sie zwei Schalter: Mit dem oberen erinnert Signal Sie regelmäßig an Ihre PIN, damit Sie diese nicht vergessen. Der untere aktiviert die eigentliche Registrierungssperre. Beide sollten aktiv sein.

Soll Ihre Telefonnummer künftig erneut bei Signal registriert werden, wird zusätzlich zum SMS-Code Ihre PIN verlangt. Selbst wenn Angreifer den SMS-Code abfangen oder Sie ihn versehentlich weitergeben, scheitern sie an dieser PIN.

Wie Sie sich eigenständig schützen können

Die Vorfälle zeigen, dass Technik allein keine absolute Sicherheit garantieren kann, wenn die Bedienung unvorsichtig erfolgt. Folgende Maßnahmen sollte jeder Signal-Nutzer sofort ergreifen:

- Registrierungssperre aktivieren: Dies ist die wichtigste Schutzmaßnahme. Selbst wenn Angreifer den SMS-Code in die Hände bekommen, scheitern sie an der zusätzlichen PIN-Abfrage.

- Skepsis bei Codes: Ein Verifizierungscode ist wie ein Haustürschlüssel. Geben Sie ihn niemals an Dritte weiter – auch nicht an Freunde, Kollegen oder vermeintliche Support-Mitarbeiter. Kein seriöser Dienst fragt einen solchen Code jemals aktiv ab.

- Identität verifizieren: Wenn ein Kontakt plötzlich ungewöhnliche Nachrichten sendet oder nach Codes fragt, kontaktieren Sie den Absender über einen anderen Kanal (z. B. Telefonanruf). So können Sie sichergehen, dass das Konto nicht bereits übernommen wurde.

- Sicherheitsnummern prüfen: Signal bietet die Möglichkeit, die Sicherheitsnummer eines Kontakts zu verifizieren. Ändert sich diese plötzlich, weist Signal im Chatverlauf darauf hin. Hinweis: Eine Änderung tritt auch bei jedem regulären Geräte- oder Neuinstallationswechsel auf, ist also nicht zwangsläufig ein Indiz für einen Angriff. Bei unerwarteten Änderungen lohnt sich aber eine Rückfrage über einen zweiten Kanal.

- Verschwindende Nachrichten nutzen: Für besonders sensible Kommunikation lassen sich Nachrichten zeitgesteuert automatisch löschen. Das reduziert die Angriffsfläche, falls ein Konto später doch einmal kompromittiert werden sollte.

Anzeichen, dass Ihr Konto übernommen wurde

Wer schnell reagiert, kann den Schaden begrenzen. Folgende Hinweise deuten auf eine erfolgreiche Übernahme durch Dritte hin:

- Die eigene Signal-App fordert plötzlich zur Neuanmeldung auf.

- Kontakte berichten von Nachrichten, die Sie nicht geschrieben haben.

- Im Chatverlauf erscheinen unerwartete Hinweise auf geänderte Sicherheitsnummern.

- Eingehende Anrufe oder Nachrichten kommen plötzlich nicht mehr an.

Was tun, wenn das Konto übernommen wurde?

Da Signal die Telefonnummer als primären Identifikator verwendet, kann ein gekapertes Konto vom rechtmäßigen Inhaber „zurückerobert“ werden:

- Signal auf dem eigenen Gerät neu installieren bzw. die Anmeldung mit der eigenen Nummer erneut durchführen.

- Den per SMS zugestellten Verifizierungscode eingeben (diesmal selbst und nicht weitergeben!).

- Bei aktiver Registrierungssperre die zugehörige PIN bereithalten.

- Anschließend Kontakte über einen alternativen Kanal informieren, um Folgeangriffe zu unterbinden.

- Vorgang dokumentieren und gegebenenfalls Anzeige erstatten – insbesondere bei beruflichem oder politischem Hintergrund.

Warum NIS2 und das BSI-Gesetz nicht greifen

Die Umsetzung der EU-NIS2-Richtlinie, vor allem in Gestalt des BSI-Gesetzes, bedeutet eine Chance auf ein höheres Cybersicherheitsniveau in Deutschland. Sie sieht jedoch eine Besonderheit vor, die sich aus dem Konstrukt der Gewaltenteilung ergibt: Sie gilt nicht für den deutschen Bundestag und seine Mitglieder.

Der Grund liegt im freien Mandat der Abgeordneten (Art. 38 Abs. 1 GG). Die Mitglieder des Parlaments – und damit auch die Bundestagespräsidentin – sind als Träger eines freien Mandats keinen Weisungen unterworfen. Das BSI darf hier nicht kontrollierend oder gar regulierend eingreifen, da dies in die parlamentarische Selbstorganisationsautonomie hineinwirken würde.

Auch die in der NIS2 vorgesehene Schulungspflicht für Führungskräfte gilt für Abgeordnete nicht. Stattdessen regelt der Bundestag seine IT-Sicherheit selbst und bietet Schulungen zur IT-Sicherheit – allerdings auf freiwilliger Basis.

Ist "Wire" jetzt die rettende Lösung?

Signal hat auf die Angriffswelle reagiert und plant, Schutzfunktionen weiter auszubauen. Dazu gehören deutlichere Warnhinweise bei Neuregistrierungen und eine prominentere Platzierung der Registrierungssperre.

Unterdessen wurden in Berlin Stimmen laut, die ein Verbot von Signal fordern und stattdessen die Nutzung des Messengers „Wire“ fordern. Leider mutet diese Forderung nicht nur wie reiner Aktionismus an. Sie ist es auch. Denn sie behebt das grundsätzliche Problem nicht.

Die wichtigste Schutzfunktion bei der Nutzung digitaler Werkzeuge ist und bleibt das Bewusstsein der Nutzenden. Blindes Vertrauen in Technologie gepaart mit mangelndem Wissen um die potenziellen Gefahren bilden eine gefährliche Mixtur. Und gerade so exponierte Personen wie Abgeordnete, Regierungsmitglieder und andere hohe Funktionsträger müssen über Cyberbedrohungen und deren Abwehr im Bilde sein. Genau so, wie es die NIS2 für Führungskräfte in Unternehmen vorsieht.

Die Fälle in Berlin sind eine Mahnung, dass gerade in Zeiten politischer Spannungen die digitale Kommunikation ein Primärziel bleibt. Und das gilt nicht nur für politische oder militärische Funktionsträger, sondern für uns alle.